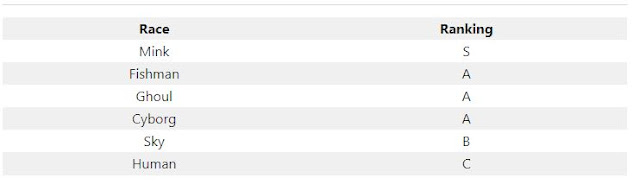

Tấn công Zero-Click là gì?

Là người dùng internet, bạn luôn được yêu cầu phải hết sức cảnh giác khi nhấp vào các liên kết và tệp đính kèm email cũng như tuân thủ các phương pháp bảo mật tốt nhất. Mặc dù lời khuyên này áp dụng cho hầu hết các cuộc tấn công mạng, nhưng thật không may, nó không thể bảo vệ chúng ta khỏi Zero-Click Attack.

|

| Ảnh: makeuseof.com |

Các cuộc Zero-Click Attack xâm nhập vào các thiết bị và hệ thống mà không có cảnh báo hoặc khía cạnh tương tác của con người, khiến chúng cực kỳ khó phát hiện và chống lại.

Nhưng liệu một cuộc tấn công zero-click có giống như một cuộc tấn công zero-day không? Và điều gì khiến nó trở nên nguy hiểm hơn đáng kể so với các cuộc tấn công chính thống?

Zero-Click Attack là gì?

Không phải tất cả các cuộc tấn công mạng đều như nhau hoặc yêu cầu sai lầm của người dùng để khai thác. Như tên của nó, một cuộc tấn công Zero-Click diễn ra với các lần nhấp chuột, nhấn phím hoặc tương tác của người dùng.

Tin tặc chủ yếu thiết lập các cuộc tấn công này theo hướng lạm dụng các lỗ hổng đã tồn tại trong phần mềm hoặc ứng dụng nhắn tin. Đôi khi tin tặc bán các lỗ hổng này trên thị trường chợ đen, hoặc các công ty sẽ đưa ra phần thưởng hậu hĩnh cho những ai tìm thấy chúng.

Các cuộc tấn này là sở thích cá nhân của những kẻ tấn công vì chúng không yêu cầu bất kỳ chiến thuật kỹ thuật xã hội nào để thuyết phục nạn nhân nhấp vào các liên kết hoặc tệp đính kèm độc hại. Họ cũng không yêu cầu bất kỳ sự tương tác nào của người dùng với nạn nhân, khiến việc theo dõi những kẻ tấn công trở nên vô cùng khó khăn.

Tấn công bằng Zero-Click hoạt động như thế nào?

Các cuộc tấn công bằng không nhấp chuột chủ yếu nhắm vào các ứng dụng cung cấp khả năng nhắn tin hoặc gọi thoại, chẳng hạn như WhatsApp hoặc iMessage, vì các dịch vụ này nhận và phân tích dữ liệu từ các nguồn không xác định.

Tin tặc đặc biệt tạo ra một phần dữ liệu như tin nhắn văn bản ẩn, email, thư thoại hoặc tệp hình ảnh và gửi nó đến thiết bị mục tiêu qua kết nối không dây bằng cách sử dụng Wi-Fi, NFC, Bluetooth, GSM hoặc LTE. Việc cung cấp dữ liệu này sau đó gây ra một lỗ hổng không xác định ở cấp độ phần cứng hoặc phần mềm.

Các cuộc tấn công Zero-Click Attack nổi tiếng với việc nhắm mục tiêu vào iPhone và iPad và lỗ hổng này đã tồn tại từ tháng 9 năm 2012, khi Apple lần đầu tiên phát hành iPhone 5 với iOS 6.

Điều gì khiến một cuộc tấn công bằng Zero-Click trở nên nguy hiểm như vậy?

Các cuộc tấn công bằng không nhấp chuột rất tinh vi. Các tin tặc có kỹ thuật cao và được tài trợ tốt phát triển chúng để không để lại dấu vết, khiến chúng trở nên nguy hiểm hơn. Chẳng hạn, một cuộc tấn công email bằng Zero-Click có thể sao chép toàn bộ hộp thư đến trước khi xóa chính nó.

Không cần phải nói, một cuộc tấn công Zero-Click đưa các mối đe dọa bảo mật lên một cấp độ hoàn toàn mới. Dưới đây là một số lý do tại sao các cuộc tấn công bằng không nhấp chuột gây chết người cao hơn nhiều so với các cuộc tấn công mạng chính thống:

Các cuộc tấn công Zero-Click không yêu cầu nạn nhân nhấp vào liên kết, tải xuống tệp đính kèm hoặc tình cờ truy cập trang web chứa phần mềm độc hại. Vì mọi thứ diễn ra ở hậu trường nên người dùng hoàn toàn không hay biết.

Những kẻ tấn công không cần tốn thời gian giăng bẫy hay mồi nhử phức tạp để dụ nạn nhân thực hiện nhiệm vụ. Điều này thúc đẩy sự gia tăng của một cuộc tấn công bằng không nhấp chuột.

Tấn công bằng không nhấp chuột cài đặt các công cụ theo dõi được nhắm mục tiêu cụ thể hoặc phần mềm gián điệp trên thiết bị của nạn nhân bằng cách gửi tin nhắn đến điện thoại của người dùng mà không có thông báo. Người dùng thậm chí không cần phải chạm vào điện thoại của họ để bắt đầu lây nhiễm.

Các cuộc tấn công này chủ yếu nhắm vào những người có quyền lực hoặc hiểu biết về an ninh mạng, vì những kẻ tấn công không thể lừa họ nhấp vào các liên kết độc hại.

Các cuộc tấn công Zero-Click không để lại bất kỳ dấu vết hoặc dấu hiệu của sự thỏa hiệp. Các cuộc tấn công sử dụng các kỹ thuật tấn công tiên tiến nhất có thể vượt qua bất kỳ hệ thống tường lửa, chống vi-rút hoặc bảo mật điểm cuối nào.

Bên cạnh những lý do đã đề cập ở trên, các cuộc tấn công Zero-Click phát triển mạnh mẽ dựa trên mức tiêu thụ ngày càng tăng của thiết bị di động bằng cách tận dụng vùng phủ sóng, lỗ hổng Wi-Fi và sự sẵn có của dữ liệu có giá trị.

Cùng với việc lừa đảo, các cuộc tấn công này cũng đang mở rộng nhanh chóng với việc sử dụng ngày càng nhiều công nghệ.

Các cuộc tấn công Zero-Click và Zero-Day có giống nhau không?

Hầu hết mọi người đều nhầm lẫn giữa các cuộc tấn công zero-click và zero-day. Trong khi "số 0" là mẫu số chung ở đây, cả hai cuộc tấn công hầu hết đều có nội hàm khác nhau.

Một cuộc tấn công zero-day xảy ra khi những kẻ tấn công khai thác lỗ hổng phần mềm hoặc phần cứng và phát hành phần mềm độc hại trước khi nhà phát triển có cơ hội tạo bản vá để sửa lỗ hổng.

Một cuộc tấn công Zero-Click, như chúng ta đã thảo luận, yêu cầu không có nhấp chuột hoặc tương tác nào diễn ra. Tuy nhiên, vẫn có mối tương quan giữa cả hai loại tấn công vì đôi khi các cuộc tấn công zero-click khai thác các lỗ hổng zero-day sâu nhất và được phân tích sâu để thực hiện cuộc tấn công của chúng.

Nói một cách đơn giản, vì các nhà phát triển chưa báo cáo bất kỳ sai sót nào trong zero-day, các cuộc tấn công zero-click tận dụng khía cạnh đó, do đó thực hiện các khai thác khó phát hiện hoặc nghiên cứu.

Mẹo bảo vệ bản thân trước các cuộc tấn công bằng Zero-Click

Thật không may, do bản chất vô hình của các cuộc tấn công Zero-Click, bạn hoàn toàn không thể tự bảo vệ mình trước chúng. Nhưng tin tốt là những cuộc tấn công kiểu này chủ yếu nhắm vào những nhân vật nổi tiếng vì lý do gián điệp chính trị hoặc tài chính.

Mặc dù bạn không thể giảm thiểu các cuộc tấn công bằng không nhấp chuột, nhưng các mẹo sau có thể giúp giảm thiểu rủi ro:

+ Luôn cập nhật thiết bị, ứng dụng và trình duyệt của bạn.

+ Các mã nhận dạng như điện thoại của bạn nóng lên, màn hình không tải hoặc cuộc gọi bị ngắt kết nối đôi khi có thể liên quan đến các cuộc tấn công bằng không nhấp chuột. Vì vậy, hãy để ý những hành vi thất thường như vậy.

+ Đầu tư vào các công cụ chống phần mềm gián điệp và chống phần mềm độc hại

+ Luôn sử dụng VPN khi kết nối Internet ở những nơi công cộng hoặc không xác định.

+ Đối với các tổ chức, việc thuê các chuyên gia an ninh mạng bên ngoài hoặc hacker mũ trắng có thể giúp bạn phát hiện sơ hở và điểm yếu.

+ Nếu bạn là nhà sản xuất điện thoại thông minh hoặc nhà phát triển phần mềm, thì bạn nên kiểm tra tỉ mỉ các sản phẩm của mình để chống lại các lỗ hổng bảo mật trước khi phát hành chúng ra công chúng.

+ Tránh bẻ khóa thiết bị. Cùng với việc trở thành một hoạt động rủi ro, nó cũng có thể làm tăng tính dễ bị tấn công của thiết bị đối với các cuộc tấn công từ xa do cài đặt các ứng dụng không có trên cửa hàng ứng dụng hoặc cửa hàng chơi nói chung.

+ Khi cài đặt một ứng dụng mới, hãy đọc kỹ bản mô tả và kiểm tra các quyền mà ứng dụng đó yêu cầu.

Thực tế là các cuộc tấn công bằng không nhấp chuột không yêu cầu sự tương tác của con người sẽ không ngăn cản bạn cố gắng hết sức để giảm thiểu rủi ro. Là người dùng, bạn nên làm mọi thứ trong khả năng của mình để đảm bảo tin tặc không thể khai thác thiết bị của bạn một cách dễ dàng.

Mặc dù không có gì đảm bảo bảo vệ khỏi các cuộc tấn công bằng không nhấp chuột, nhưng cách hiệu quả nhất để hạn chế rủi ro là luôn cập nhật mọi thứ.